HACK

#TƯƠNG LAI CỦA BẠN

John & Partners, LLC. Cybersecurity hợp tác với các công ty công nghệ an ninh mạng tốt nhất dành cho doanh nghiệp. Chúng tôi cam kết “đồng hành” cùng các đối tác đáng tin cậy của chúng tôi nhằm đưa công nghệ mới vào thị trường giúp giải quyết các thách thức của Việt Nam.

Chúng tôi hướng đến mục tiêu luôn tiên phong nắm bắt cách hoạt động của công nghệ mới, nhằm giúp các đối tác đáng tin cậy có được lợi thế cạnh tranh.

Lợi tức đầu tư an toàn

“Một chương trình an ninh mạng hoàn thiện bao gồm việc lựa chọn hệ thống kiểm soát bảo mật, đầu tư và giảm thiểu rủi ro tài chính phù hợp với sự chấp thuận của hội đồng quản trị. Cân bằng giữa ngân sách bảo mật và giảm rủi ro là điều cần thiết để mang lại lợi nhuận cao hơn, hay còn gọi là "Lợi tức đầu tư an toàn". Đó là lý do tại sao mọi người nên đi đầu với các sáng kiến này theo tư duy kinh doanh, không chỉ là tư duy kiểm soát hoặc công nghệ.”

Nguyễn Thanh Tú,

John&Partners, LLC. Cybersecurity

Giám Đốc Điều Hành

Các giải pháp an ninh mạng

BẢO VỆ DOANH NGHIỆP CỦA BẠN

Các vụ vi phạm dữ liệu đang trở thành đầu đề các tin tức rầm rộ, các doanh nghiệp sắp ngừng hoạt động, và những kẻ tấn công ngày càng thông minh hơn và đôi khi thoát được trừng phạt mà không cần nghi ngờ gì cả. Vì vậy, an ninh cho sinh kế của bạn là điều quan trọng hàng đầu đối với chúng tôi. Nhưng chúng tôi biết chúng tôi không thể làm điều đó một mình; đó là lý do tại sao các đối tác công nghệ của chúng tôi sử dụng Trí tuệ nhân tạo và Máy học.

Công nghệ đang phát triển mỗi ngày, và chúng ta phải nắm vững tất cả các trường hợp thực tiễn và luôn đổi mới để dẫn đầu cuộc chơi. Các đối tác địa phương của chúng tôi chuyên lập kế hoạch, triển khai, kiểm toán, giám sát và quản lý toàn bộ cơ sở hạ tầng CNTT / OT của bạn đồng thời đảm bảo mọi rủi ro.

John&Partners, LLC. Cybersecurity tự hào là đại diện độc quyền tại Việt Nam của các đối tác công nghệ bảo mật an ninh mạng hàng đầu trên thế giới

Teel Technologies

Chuyên cung cấp các công cụ, máy móc và trang thiết bị pháp y mạng cho phòng thí nghiệm điều tra pháp y an ninh, đào tạo và các dịch vụ tốt nhất cho các chuyên gia điều tra thiết bị di động và phương tiện kỹ thuật số.

Coinfirm

Khi việc sử dụng tiền điện tử tăng lên, rủi ro đối với ngành dịch vụ tài chính cũng tăng theo. Coinfirm dẫn đầu ngành về tuân thủ tiền điện tử, với Nền tảng quản lý rủi ro AML cho tài sản tiền điện tử và blockchain, được các thương hiêu hàng đầu trên toàn thế giới tin cậy.

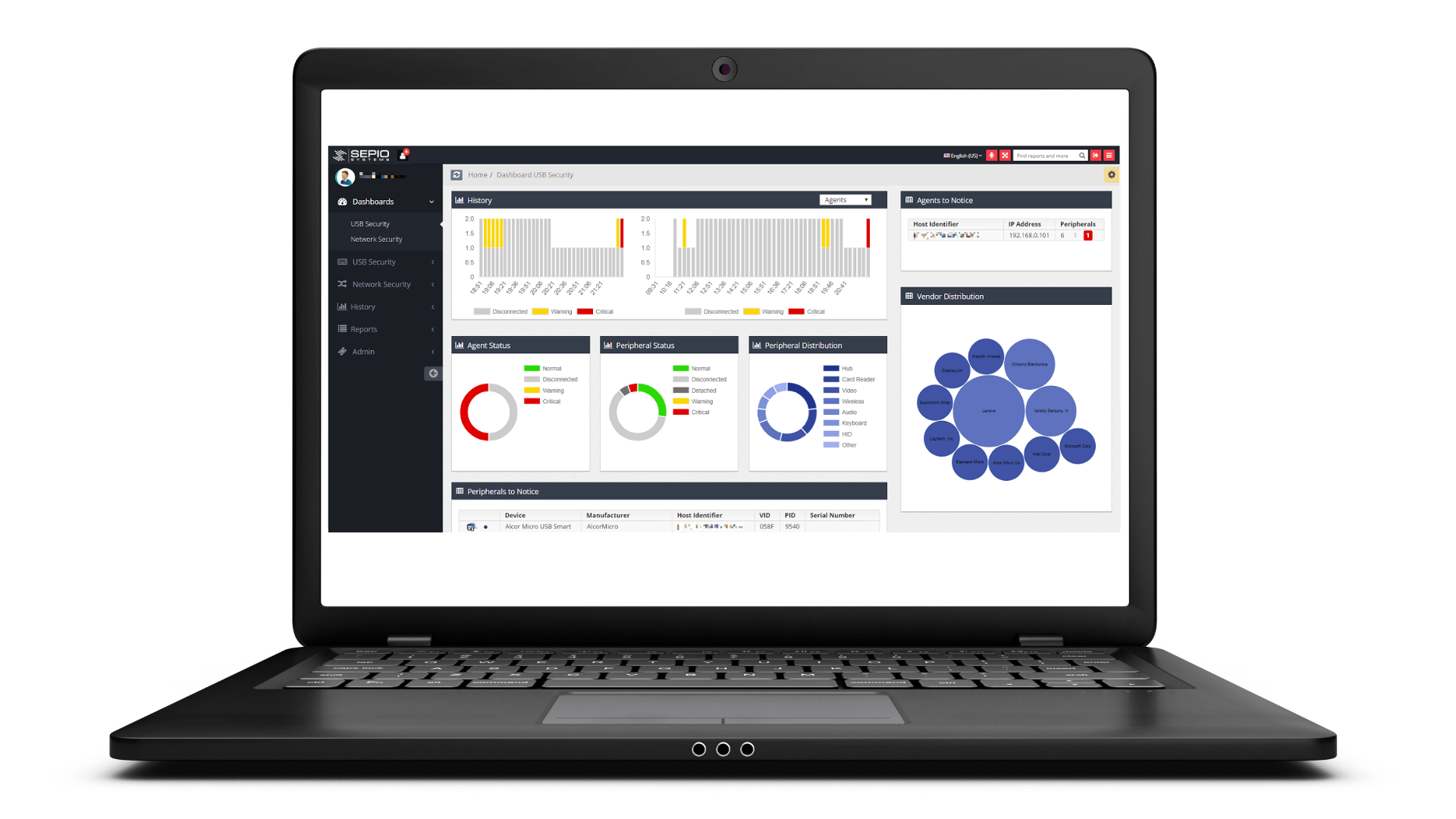

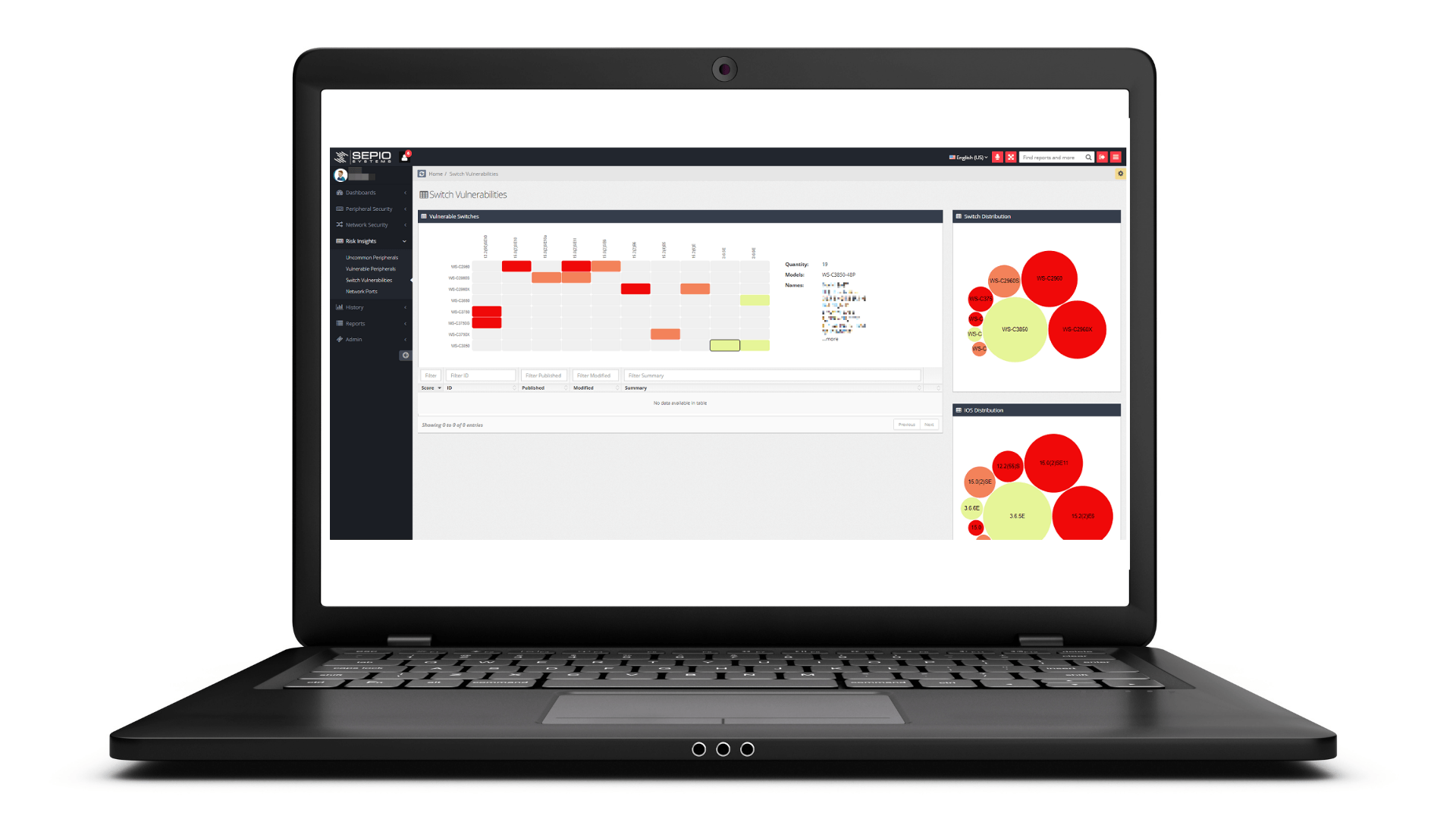

SEPIO SYSTEMS

Quản lý Rủi ro Liên quan đến phần cứng đối với doanh nghiệp Sử dụng Dữ liệu Lớp Vật lý (L1)

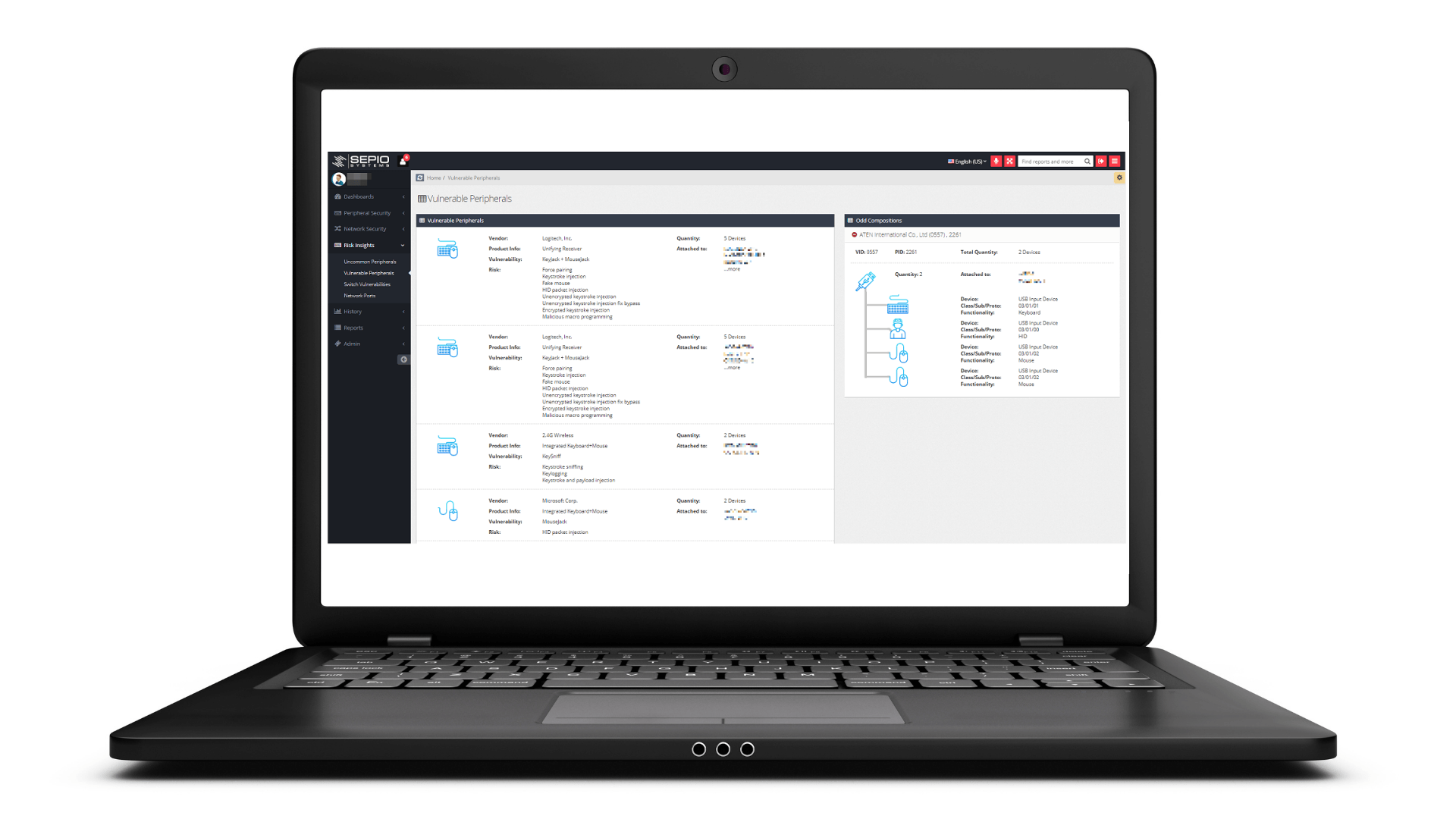

Các sản phẩm an ninh mạng hiện tại không cung cấp mức độ nhận biết cần thiết cũng như khả năng thực thi các chính sách chi tiết. Hơn nữa, các tổ chức tội phạm mạng và các hoạt động do chính phủ các nước tài trợ khai thác những “điểm mù” đó để có quyền truy cập vào thiết bị có giá trị nhất của tổ chức bạn - bằng cách đưa phần mềm độc hại, ransomware và rò rỉ dữ liệu thông qua việc sử dụng Thiết bị giả mạo, chỉ được phát hiện bởi thuật toán nhận dạng số phần cứng của Hệ thống Sepio .

Được thành lập vào năm 2016 bởi những chuyên gia kỳ cựu trong ngành an ninh mạng từ cộng đồng Tình báo Israel, Sepio HAC-1 là nền tảng kiểm soát truy cập phần cứng đầu tiên cung cấp khả năng nhận biết, kiểm soát và giảm thiểu rủi ro các chương trình bảo mật Zero Trust, mối đe dọa nội gián, BYOD, CNTT, OT và IoT. Công nghệ nhận dạng số phần cứng của Sepio phát hiện ra tất cả các thiết bị được quản lý, không được quản lý và ẩn mà tất cả các công cụ bảo mật khác không thể phát hiện. Sepio là đối tác chiến lược của Munich Re, công ty tái bảo hiểm lớn nhất thế giới và Merlin Cyber, nhà cung cấp giải pháp liên bang về an ninh mạng hàng đầu.

Các lợi ích chính của HAC-1 của Sepio

Khả năng nhận biết

Khả năng nhận biết đầy đủ của tất cả các thiết bị phần cứng từ thiết bị ngoại vi điểm cuối đến thiết bị được kết nối (CNTT /OT / IoT), Sepio sử dụng công nghệ Nhận dạng số phần cứng lớp vật lý độc đáo và tăng cường dữ liệu từ điểm cuối và mạng.

Kiểm soát hoàn toàn

Các chính sách trên toàn doanh nghiệp cho phép tuân thủ, quy định và các phương pháp hay nhất. Sepio cung cấp một thiết lập nhanh chóng và dễ dàng với các mẫu được xác định trước và không có cơ sở hoặc danh sách trắng.

Giảm rủi ro thiết bị giả mạo

Giảm thiểu mối đe dọa khi phát hiện ra thiết bị giả mạo hoặc đe dọa. Tích hợp với các nền tảng bảo mật hiện có như NAC và SOAR để cải thiện việc giảm thiểu rủi ro và khắc phục hậu quả.